Microsoft 365 to nie tylko Word, Outlook i Teams. To również rozbudowany ekosystem bezpieczeństwa, który pozwala chronić użytkowników, urządzenia i dane firmowe przed coraz bardziej zaawansowanymi cyberzagrożeniami. Wiele firm nie zdaje sobie sprawy, jak duży potencjał drzemie w tych narzędziach – od ochrony tożsamości i poczty, przez zabezpieczenie komputerów, po kontrolę przepływu informacji. Warto je poznać i świadomie wykorzystać w swojej działalności, by zwiększyć jej bezpieczeństwo oraz zyskać większą kontrolę nad swoim środowiskiem IT.

Z tego artykułu dowiesz się:

- jakie funkcje bezpieczeństwa są dostępne w Microsoft 365,

- jak chronić konta, urządzenia i pocztę w środowisku biznesowym,

- jakie możliwości dają dodatkowe plany i moduły bezpieczeństwa,

- jak Symbioza.IT pomaga firmom wdrażać i konfigurować te rozwiązania.

Pierwszy poziom bezpieczeństwa w Microsoft 365 – ochrona kont i tożsamości użytkowników

Pierwszym filarem ochrony w Microsoft 365 są zaawansowane zabezpieczenia dostępu do kont i danych firmowych. Najważniejszą rolę odgrywa tutaj wieloskładnikowe uwierzytelnianie (MFA), które dodaje drugi etap logowania – na przykład potwierdzenie w aplikacji mobilnej. Dzięki temu przejęcie konta staje się niemal niemożliwe, nawet jeśli hasło zostanie wykradzione.

Microsoft 365 udostępnia również tzw. security defaults – zestaw domyślnych zasad bezpieczeństwa, które automatycznie wymuszają MFA, blokują starsze, mniej bezpieczne metody logowania i chronią przed najczęstszymi typami ataków.

Dla firm to prosty sposób, by znacząco zwiększyć poziom ochrony bez konieczności inwestowania w dodatkowe rozwiązania. Wystarczy właściwa konfiguracja i wdrożenie odpowiednich polityk logowania.

Symbioza.IT pomaga w tym procesie – projektujemy wdrożenie MFA i zasad bezpieczeństwa tak, by były skuteczne, ale też wygodne dla użytkowników i dopasowane do realiów pracy.

Zaawansowane zabezpieczenia w Microsoft 365 – jak chronić firmę na wyższym poziomie

Wraz z rozwojem organizacji rośnie liczba użytkowników, urządzeń i danych. A wraz z nimi – potrzeba skuteczniejszej ochrony.

Firma Microsoft oferuje zestaw narzędzi, które pozwalają kontrolować dostęp, zabezpieczyć urządzenia i chronić dane w chmurze.

Microsoft Entra ID – kontrola dostępu i ochrona tożsamości

W firmowym środowisku Microsoft 365 tożsamość użytkownika jest kluczem do wszystkich zasobów. Podstawowy poziom zabezpieczeń zapewnia Microsoft Entra ID Free, dostępny w każdej subskrypcji biznesowej. Umożliwia logowanie do chmury i oferuje domyślne zabezpieczenia, takie jak wieloskładnikowe uwierzytelnianie (MFA).

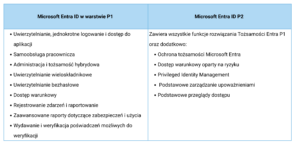

Bardziej rozbudowane wersje – Entra ID P1 i P2 – wprowadzają zaawansowane zabezpieczenia, w tym warunkowy dostęp (Conditional Access). Pozwala on ustalać zasady logowania w zależności od poziomu ryzyka – np. wymagać dodatkowego potwierdzenia tożsamości przy logowaniu spoza biura lub blokować dostęp z nieautoryzowanych urządzeń.

Tab. 1 Porównanie Microsoft Entra ID w warstwie P1 oraz P2; źródło: microsoft.com

Takie rozwiązanie pozwala zachować pełną kontrolę nad tym, kto i w jaki sposób korzysta z zasobów firmowych, a bezpieczeństwo danych staje się naturalną częścią codziennej pracy.

Microsoft Defender for Business – skuteczna ochrona urządzeń

Microsoft Defender for Business to kompleksowe rozwiązanie klasy endpoint security, które zabezpiecza punkty końcowe (komputery i laptopy) przed ransomware, wirusami oraz innymi zagrożeniami cybernetycznymi.

Głównym zadaniem Microsoft Defender for Business jest analiza zachowania systemów, wykrywanie podejrzanych działań i automatyczna reakcja na potencjalne incydenty.

Dla biznesu oznacza to mniej przestojów, większą stabilność i ochronę przed utratą danych lub reputacji.

Microsoft Intune – zarządzanie urządzeniami i politykami bezpieczeństwa

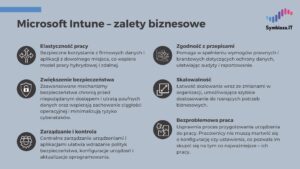

Microsoft Intune umożliwia centralne zarządzanie komputerami, laptopami i urządzeniami mobilnymi.

Dzięki niemu można egzekwować firmowe polityki bezpieczeństwa, zdalnie konfigurować sprzęt, a w razie potrzeby – usunąć dane z utraconego urządzenia.

Rys. 1 Microsoft Intune – zalety biznesowe; źródło: Symbioza.IT

Rys. 1 Microsoft Intune – zalety biznesowe; źródło: Symbioza.IT

To narzędzie, które daje firmie kontrolę nad środowiskiem pracy – niezależnie od tego, czy pracownicy działają w biurze, czy zdalnie.

Wdrożenie zaawansowanych opcji ochrony M365 z Symbioza.IT

W Symbioza.IT pomagamy firmom wdrożyć wszystkie te zaawansowane zabezpieczenia w sposób spójny i dopasowany do ich potrzeb biznesowych.

Dbamy o konfigurację, polityki bezpieczeństwa i integrację narzędzi Microsoft 365, tak by stanowiły jeden, skuteczny system ochrony danych, użytkowników i urządzeń.

Zaawansowane zabezpieczenia poczty i współpracy – Microsoft Defender for Office 365

Wiadomości e-mail to wciąż najczęstsza droga, którą cyberprzestępcy próbują dostać się do firmowych danych.

Microsoft 365 odpowiada na to zagrożenie rozbudowanym systemem ochrony – Defender for Office 365.

To zestaw mechanizmów, które chronią użytkowników poczty e-mail przed phishingiem, złośliwymi załącznikami i fałszywymi linkami w wiadomościach oraz w środowisku współpracy (Teams, OneDrive, SharePoint).

Dwa poziomy ochrony – Plan 1 i Plan 2

W podstawowych planach Microsoft 365 (np. Business Premium) dostępny jest Defender for Office 365 Plan 1.

Zapewnia on ochronę poczty, w tym:

- filtrowanie spamu i złośliwych wiadomości,

- skanowanie załączników w poszukiwaniu zagrożeń,

- analizę linków w czasie rzeczywistym (Safe Links),

- raporty i alerty o podejrzanych działaniach.

Większe organizacje mogą skorzystać z Defender for Office 365 Plan 2, który dodaje funkcje klasy enterprise:

- automatyczne reagowanie na incydenty,

- zaawansowaną analizę zagrożeń,

- śledzenie i wizualizację łańcucha ataku (Attack Simulation i Threat Explorer),

- szczegółowe raporty i wnioski do dalszej optymalizacji zabezpieczeń.

Dlaczego warto skorzystać z ochrony usługi Office 365 w usłudze Microsoft Defender?

Defender for Office 365 działa w tle – chroni użytkowników jeszcze zanim otworzą wiadomość lub klikną link.

Ogranicza ryzyko błędów ludzkich i zabezpiecza codzienną komunikację w firmie, co ma kluczowe znaczenie dla bezpieczeństwa danych i reputacji przedsiębiorstwa.

Defender dla Office 365 – jak wspiera Symbioza.IT

W Symbioza.IT wdrażamy i konfigurujemy rozwiązania Defender for Office 365 tak, by dopasować poziom ochrony do realnych potrzeb biznesu.

Pomagamy w analizie zagrożeń, tworzeniu polityk bezpieczeństwa i integracji z innymi usługami Microsoft 365.

W efekcie ochrona poczty staje się realnym wsparciem dla użytkowników – działa skutecznie, nie zakłóca pracy i wzmacnia bezpieczeństwo całej organizacji.

Co ponad to? – plany E5 i dodatkowe licencje

Firmy, które potrzebują jeszcze wyższego poziomu ochrony, mogą rozbudować Microsoft 365 o plany klasy Enterprise lub dodatkowe moduły bezpieczeństwa.

Takie rozwiązania oferują m.in. zaawansowaną analizę zagrożeń, automatyczne reagowanie na incydenty, rozszerzone raportowanie i narzędzia zgodności z przepisami (compliance).

To opcja szczególnie polecana organizacjom z branż regulowanych – finansowej, medycznej czy publicznej – gdzie liczy się pełna widoczność i kontrola nad danymi.

Symbioza.IT pomaga dobrać i wdrożyć te rozszerzenia w sposób, który realnie wzmacnia bezpieczeństwo, a nie tylko zwiększa złożoność środowiska IT.

Zaawansowane zabezpieczenia Microsoft 365 z Symbioza.IT

Microsoft 365 to znacznie więcej niż zestaw aplikacji biurowych. To kompleksowy ekosystem bezpieczeństwa, który – odpowiednio skonfigurowany – chroni użytkowników, dane i infrastrukturę firmy.

W firmie informatycznej Symbioza.IT pomagamy wykorzystać pełen potencjał tych narzędzi. Doradzamy, które zaawansowane zabezpieczenia są dostępne w ramach posiadanych licencji, wdrażamy dodatkowe rozwiązania i integrujemy je w spójną strategię bezpieczeństwa.

Rys. 2 Baner zachęcający do kontaktu; źródło: Symbioza.IT

Rys. 2 Baner zachęcający do kontaktu; źródło: Symbioza.IT

Skontaktuj się z nami, aby sprawdzić, jak możemy wzmocnić bezpieczeństwo Twojej organizacji. Firmy, które świadomie korzystają z możliwości Microsoft 365, zyskują nie tylko ochronę przed cyberzagrożeniami, ale także stabilne i bezpieczne środowisko do rozwoju biznesu.

Najczęściej zadawane pytania (FAQ)

Na czym polega ochrona tożsamości w środowisku Microsoft 365?

Microsoft Entra ID (dawniej Azure AD) zabezpiecza tożsamość użytkowników poprzez centralne zarządzanie dostępem i weryfikację logowania. System ten wykorzystuje uwierzytelnianie wieloskładnikowe (MFA) oraz mechanizmy Security Defaults, aby blokować próby przejęcia kont przez cyberprzestępców. Ochrona działa na poziomie chmury, uniezależniając bezpieczeństwo od fizycznej lokalizacji pracownika.

Jak działa mechanizm dostępu warunkowego (Conditional Access)?

Dostęp warunkowy w planach Entra ID P1 i P2 analizuje sygnały logowania, takie jak lokalizacja, stan urządzenia czy ranga użytkownika. Polityki bezpieczeństwa automatycznie blokują dostęp lub wymuszają dodatkową weryfikację w momencie wykrycia nietypowego zachowania lub próby połączenia z nieznanej sieci.

- Automatyczna blokada logowania z krajów wysokiego ryzyka.

- Wymuszenie MFA dla użytkowników spoza biura.

- Ograniczenie dostępu dla urządzeń niezarządzanych przez firmę.

W jaki sposób Microsoft Defender for Business chroni przed ransomware?

Microsoft Defender for Business to rozwiązanie klasy Endpoint Security, które wykorzystuje analizę behawioralną do wykrywania zagrożeń w czasie rzeczywistym. System EDR (Endpoint Detection and Response) automatycznie izoluje zainfekowane urządzenia i neutralizuje procesy szyfrujące dane, zanim wyrządzą szkody w sieci firmowej. Technologia ta chroni komputery i serwery przed atakami typu zero-day.

Do czego służy Microsoft Intune w zarządzaniu infrastrukturą IT?

Microsoft Intune umożliwia zdalną konfigurację i zabezpieczanie urządzeń służbowych oraz prywatnych (BYOD) wykorzystywanych w firmie. Administratorzy IT mogą za jego pomocą wdrażać polityki szyfrowania, instalować wymagane aplikacje oraz zdalnie usuwać dane firmowe w przypadku kradzieży sprzętu. Narzędzie to zapewnia zgodność urządzeń z wymogami bezpieczeństwa organizacji (compliance).

Jakie funkcje oferuje Microsoft Defender for Office 365?

Defender for Office 365 chroni kanały komunikacji przed atakami phishingowymi i złośliwym oprogramowaniem ukrytym w załącznikach. Funkcje Safe Links i Safe Attachments skanują odnośniki oraz pliki w bezpiecznym środowisku (sandbox) w momencie ich kliknięcia przez użytkownika.

- Neutralizacja ataków typu Business Email Compromise (BEC).

- Ochrona środowiska Teams, SharePoint i OneDrive.

- Automatyczne raportowanie prób phishingu.

Czym różnią się plany Enterprise (E5) od standardowych licencji biznesowych?

Licencje klasy Enterprise (np. E5) oferują najwyższy poziom analityki zagrożeń oraz automatyzacji reakcji na incydenty bezpieczeństwa. Zaawansowane moduły compliance pozwalają na pełną kontrolę przepływu danych i audytowanie zgodności z regulacjami prawnymi (np. RODO/GDPR). Rozwiązania te są dedykowane organizacjom wymagającym pełnej widoczności środowiska IT i narzędzi do proaktywnego „polowania” na zagrożenia (Threat Hunting).

Źródła:

- Microsoft: Security for Business | Microsoft 365

- Microsoft Learn: Microsoft Entra Documentation

- Microsoft Digital Defense Report 2025: Read the full report

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">