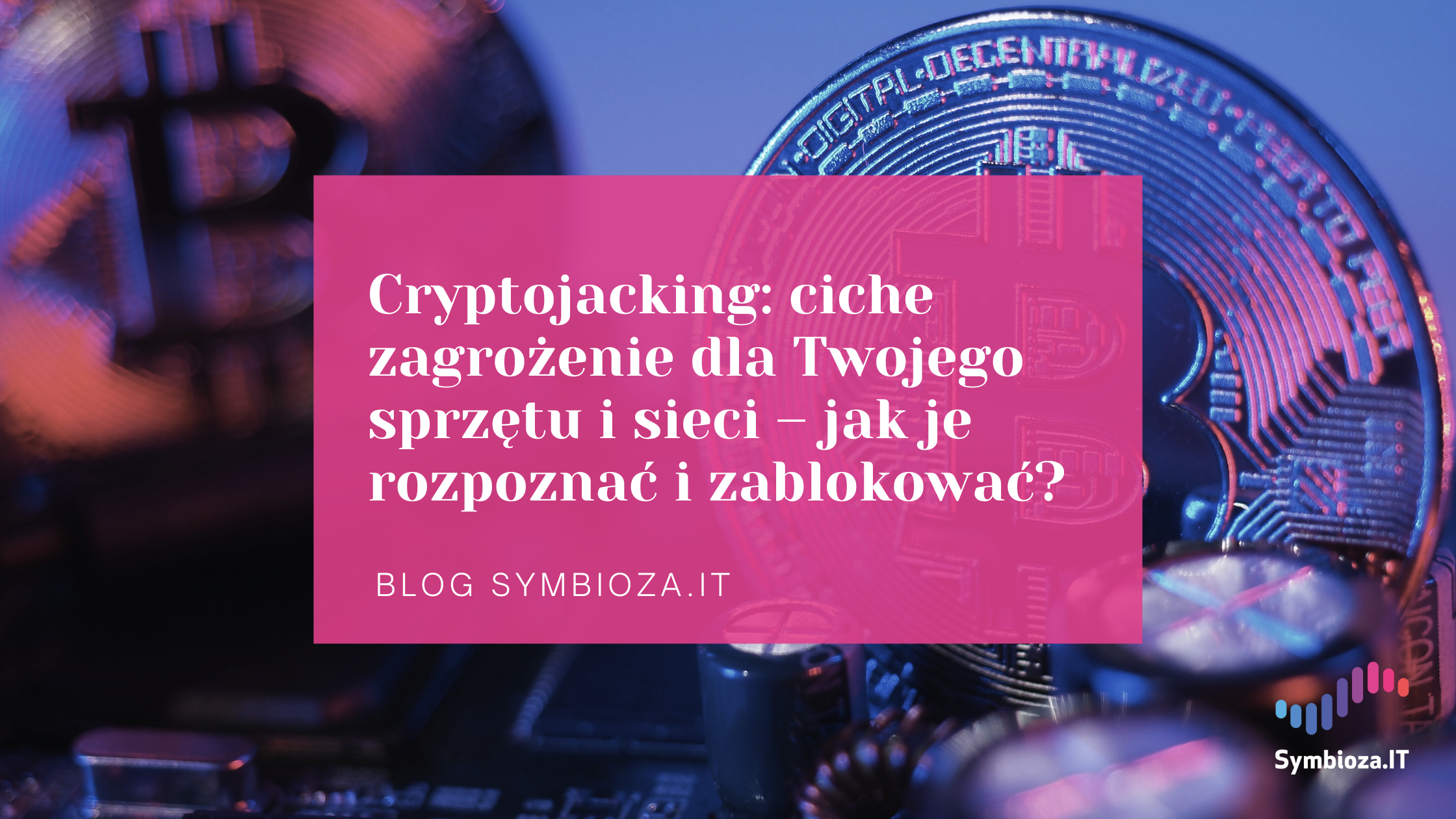

W świecie bezpieczeństwa IT nie wszystkie zagrożenia są oczywiste. Choć wiele osób kojarzy cyberataki z wyłudzeniami danych czy okupem, istnieją też ich bardziej ukryte formy, które wykorzystują moc obliczeniową urządzeń bez wiedzy ich właścicieli. Jednym z takich zagrożeń jest cryptojacking. Na czym polega oraz jak go wykryć? Odpowiadamy!

Z tego artykułu dowiesz się:

- czym jest cryptojacking;

- po czym poznać, że zostało sie zaatakowanym;

- jak radzić sobie z tym zagrożeniem.

Czym są krypotowaluty?

Zanim przejdziemy do tematu cryptojackingu, warto zrozumieć czym są kryptowaluty. Można zdefiniować je jako wirtualne waluty, które działają w zdecentralizowanych sieciach blockchain, czyli rozproszonych bazach danych rejestrujących transakcje. W przeciwieństwie do tradycyjnych pieniędzy, kryptowaluty, takie jak Bitcoin czy Monero, nie są emitowane przez bank centralny i nie podlegają kontroli rządowej. Ich wartość zależy od popytu rynkowego, a transakcje są szyfrowane, co zapewnia anonimowość użytkownikom. Kopanie kryptowalut (ang. mining) wymaga dużej mocy obliczeniowej komputerów, co może stanowić motywację cyberprzestępców do cryptojackingu.

Co to jest cryptojacking?

Cryptojacking to rodzaj cyberataku, w którym cyberprzestępcy potajemnie wykorzystują zasoby naszego urządzenia – komputera, smartfona czy serwera – do wydobywania kryptowalut. Proces ten, zwany „kopaniem”, jest bardzo wymagający i potrzebuje dużej mocy obliczeniowej. Zamiast więc korzystać z własnych, kosztownych urządzeń, hakerzy wykorzystują do tego sprzęt niczego nieświadomych użytkowników.

Jak to działa? Cryptojacking może zostać aktywowany na dwa główne sposoby. Po pierwsze, poprzez złośliwe oprogramowanie, które niepostrzeżenie instaluje się na urządzeniu ofiary. Po drugie, za pomocą specjalnych skryptów umieszczonych na stronach internetowych, które uruchamiają proces „kopania” kryptowalut, gdy tylko użytkownik odwiedzi zainfekowaną witrynę.

Cryptojacking – jak rozpoznać?

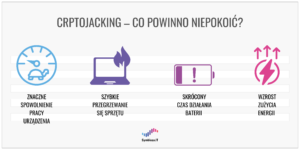

Cryptojacking działa w tle, przez co łatwo przeoczyć jego obecność. Istnieje jednak kilka sygnałów ostrzegawczych, na które warto zwrócić uwagę:

- znaczne spowolnienie pracy urządzenia – gdy nawet proste operacje zajmują więcej czasu niż zwykle, może to oznaczać, że zasoby są wykorzystywane do czegoś innego;

- szybkie przegrzewanie się sprzętu – cryptojacking generuje duże obciążenie, przez co urządzenia nagrzewają się intensywniej niż zazwyczaj, co można zaobserwować np. przy dłuższym użytkowaniu laptopa;

- skrócony czas działania baterii – gdy urządzenie nagle zaczyna działać dużo krócej po ładowaniu, warto zwrócić uwagę na potencjalne zagrożenia;

- wzrost zużycia energii – w firmach zauważalny wzrost rachunków za prąd może być sygnałem, że urządzenia pracują intensywniej niż powinny.

Jeśli zauważysz te symptomy, warto rozważyć kontakt z firmą informatyczną, specjalizującą się w cyberbezpieczeństwie, która pomoże w pełnej diagnozie urządzeń.

Rys. 1 Infografika: Cryptojacking – co może wskazywać na ten atak?; źródło: Symbioza.IT

Rys. 1 Infografika: Cryptojacking – co może wskazywać na ten atak?; źródło: Symbioza.IT

Specjaliści, tacy jak zespół Symbioza.IT, podejmują szereg działań, które umożliwiają wykrycie i usunięcie zagrożeń cryptojackingu.

- Analiza procesów systemowych – profesjonaliści identyfikują nietypowe lub nadmiernie obciążające procesy, które mogą działać w tle i zużywać zasoby sprzętu.

- Monitoring sieci – technicy monitorują ruch sieciowy, aby wykryć podejrzane połączenia i transfery danych, które mogą wskazywać na aktywność cryptojackingu.

- Skanowanie oprogramowania – specjaliści przeprowadzają pełne skanowanie urządzeń, aby znaleźć złośliwe skrypty lub aplikacje ukryte na poziomie systemu.

- Ocena i zabezpieczenie przeglądarek – firma IT może sprawdzić, czy przeglądarki użytkowników są wolne od złośliwych wtyczek lub skryptów, które automatycznie uruchamiają cryptojacking.

Dzięki profesjonalnej diagnozie i ochronie, eksperci mogą pomóc nie tylko w wykryciu, ale też w trwałym zabezpieczeniu urządzeń przed cryptojackingiem.

Przykłady cryptojackingu

FaceXWorm na Facebooku: Ten wirus atakował użytkowników Facebooka przez Messengera. Gdy ktoś go nieświadomie pobierał, FaceXWorm zaczynał używać ich komputera do wydobywania kryptowaluty.

Atak na serwery firmowe (kampania Zealot): W 2017 roku hakerzy wykorzystali luki w zabezpieczeniach komputerów z systemami Windows i Linux, aby zainstalować na nich oprogramowanie kopiące kryptowaluty. Taki atak oznaczał dla firm ogromne problemy – zainfekowane komputery stawały się bardzo wolne, co wpływało na codzienną pracę zespołu.

WannaMine w biurach: WannaMine to inny wirus, który „skacze” po sieci firmowej, przejmując komputery i zmuszając je do wydobywania kryptowaluty Monero. Dla pracowników oznaczało to wolniejsze działanie komputerów, a czasem nawet ich zawieszanie. Wirus ten wciąż rozprzestrzenia się przez sieć, „zarażając” kolejne urządzenia.

Skutki cryptojackingu dla firm i użytkowników indywidualnych

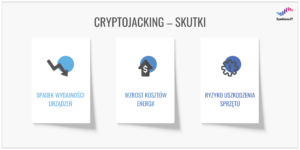

Cryptojacking, choć działa niemal niezauważalnie, może przynieść firmom i użytkownikom znaczące konsekwencje:

> spadek wydajności urządzeń – zasoby obliczeniowe, które normalnie służyłyby do codziennych zadań, są obciążane procesem „kopania” kryptowalut. Skutkuje to spowolnieniem pracy urządzeń, co negatywnie wpływa na produktywność, szczególnie w środowisku biznesowym, gdzie wydajność komputerów i serwerów ma kluczowe znaczenie;

> wzrost kosztów energii – proces wydobywania kryptowalut jest intensywnie energochłonny, co prowadzi do wyższych rachunków za prąd. Dla firm może to oznaczać znaczne koszty operacyjne, zwłaszcza gdy cryptojacking dotyka wielu urządzeń jednocześnie;

> ryzyko uszkodzenia sprzętu – nadmierne obciążenie powoduje przegrzewanie się urządzeń, co z kolei przyspiesza zużycie komponentów, takich jak procesor czy bateria. W firmach, gdzie niezawodność sprzętu jest kluczowa, konieczność częstszych napraw i wymiany urządzeń generuje dodatkowe koszty i zakłóca ciągłość działania.

Rys. 2 Infografika: Możliwe skutki biznesowe cryptojackingu; źródło: Symbioza.IT

Rys. 2 Infografika: Możliwe skutki biznesowe cryptojackingu; źródło: Symbioza.IT

Wszystkie te efekty cryptojackingu nie tylko powodują straty finansowe, ale też narażają firmę na przestoje i zmniejszenie efektywności, co w dłuższej perspektywie może wpływać na jej konkurencyjność.

Jak zapobiegać cryptojackingowi?

Zapobieganie cryptojackingowi wymaga wdrożenia kilku kluczowych działań, które pomagają zabezpieczyć urządzenia i sieć przed potencjalnymi atakami. Oto najskuteczniejsze metody ochrony:

> nowoczesne rozwiązania firewall – wdrożenie zaawansowanych systemów, takich jak Sophos Next-Gen Firewall, umożliwia wykrywanie i blokowanie podejrzanych aktywności w sieci. Firewalle nowej generacji monitorują ruch sieciowy, filtrując złośliwe skrypty i wykrywając nietypowe zachowania, które mogą wskazywać na próbę cryptojackingu;

> Microsoft Defender i inne rozwiązania antywirusowe – programy ochronne, takie jak Microsoft Defender lub specjalistyczne narzędzia do wykrywania malware, pomagają blokować dostęp do zainfekowanych stron i zapobiegają instalacji złośliwego oprogramowania na urządzeniach użytkowników;

> ograniczenie dostępu do sieci firmowej – wprowadzenie zaawansowanych mechanizmów dostępu, jak VPN, segmentacja sieci czy rozwiązania do zarządzania tożsamością, pomaga ograniczyć nieautoryzowane próby wejścia do firmowej infrastruktury;

> edukacja i szkolenia pracowników – nawet najlepsze zabezpieczenia mogą być nieskuteczne, jeśli pracownicy nie są świadomi zagrożeń. Regularne szkolenia i warsztaty dotyczące cyberbezpieczeństwa pomagają rozpoznawać podejrzane e-maile, linki czy aplikacje. Symulowane ataki, takie jak testy phishingowe, pozwalają na bieżąco sprawdzać czujność zespołu i uczyć reagowania na potencjalne zagrożenia;

> zasady higieny cybernetycznej – obejmuje to stosowanie silnych haseł, aktualizowanie oprogramowania oraz korzystanie z narzędzi do zarządzania urządzeniami firmowymi. Dzięki tym działaniom minimalizujemy ryzyko, że cryptojacking zaatakuje urządzenia użytkowników.

Podsumowując, wdrożenie odpowiednich zabezpieczeń oraz systematyczna edukacja to najlepsze sposoby na ochronę przed cryptojackingiem. Firmy, które inwestują w nowoczesne rozwiązania IT i dbają o cyberhigienę, zwiększają swoją odporność na tego typu zagrożenia.

Jak minimalizować ryzyko cryptojackingu?

Cryptojacking to jedno z mniej oczywistych zagrożeń, które potrafi poważnie obciążyć urządzenia i generować dodatkowe koszty, pozostając przy tym często niezauważone. Kluczowe objawy, takie jak spowolnienie pracy urządzeń czy wzrost zużycia energii, mogą być pierwszym sygnałem ostrzegawczym. Dlatego warto pamiętać o podstawowych zasadach cyberhigieny, regularnie szkolić zespół oraz inwestować w nowoczesne zabezpieczenia, jak Sophos Next-Gen Firewall czy Microsoft Defender.

Rys. 3 Baner zachęcający do kontaktu; źródło: Symbioza.IT

Rys. 3 Baner zachęcający do kontaktu; źródło: Symbioza.IT

Jeśli chcesz kompleksowo zabezpieczyć swoją firmę przed zagrożeniami, które działają w tle i mogą powodować realne straty – skontaktuj się z nami. Specjaliści z Symbioza.IT są gotowi pomóc w diagnozie i wdrożeniu rozwiązań, które zwiększą bezpieczeństwo Twojej infrastruktury IT.

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">