Audyt informatyczny, czyli proces badania infrastruktury IT, posiadanego sprzętu i oprogramowania, zabezpieczeń oraz dostępów do sieci to działanie, którego regularnie powinna się podejmować każda firma. Pomaga on nie tylko wykryć słabe punkty środowiska informatycznego, ale także wskazać miejsca, które po modernizacjach pozwolą rozwinąć się całej organizacji. W jaki sposób audyt informatyczny pomaga optymalizować procesy biznesowe? Co jest kluczowe podczas analizy? Na czym skupiają się audytorzy? Odpowiadamy!

Z tego artykułu dowiesz się:

- jaką rolę w optymalizacji procesów biznesowych odgrywa audyt informatyczny;

- dlaczego ważnym elementem audytu jest weryfikacja posiadanych zabezpieczeń;

- dlaczego audyt IT warto zlecić doświadczonej firmie it.

Rola audytu informatycznego w optymalizacji procesów biznesowych

Audyty informatyczne odgrywają kluczową rolę w doskonaleniu i usprawnianiu procesów biznesowych. Obejmuje on kompleksową analizę obecnej infrastruktury IT przedsiębiorstwa oraz identyfikację obszarów wymagających optymalizacji. W procesie tym audytorzy skupiają się na: ocenie efektywności urządzeń i systemów informatycznych,

- zabezpieczeniach danych,

- poziomach dostępu do sieci,

- zgodności z obowiązującymi regulacjami.

Ta skoncentrowana analiza pozwala przedsiębiorstwom zidentyfikować potencjalne obszary usprawnień, eliminować zbędne elementy czy też dostosować się do zmieniających się warunków rynkowych. W rezultacie, audyt informatyczny stanowi nieodzowną część strategii optymalizacyjnych, umożliwiając organizacjom efektywną adaptację do dynamicznego otoczenia biznesowego.

Bezpieczeństwo informatyczne: dlaczego jest to kluczowe w audytach IT?

Bezpieczeństwo informatyczne stanowi kluczowy element audytów IT, pełniąc istotną rolę w identyfikacji i eliminacji zagrożeń związanych z cyberbezpieczeństwem. Audyt informatyczny skupia się nie tylko na efektywności systemów, lecz również na zabezpieczeniach danych oraz dostępu do przedsiębiorstwa. Poprzez ocenę obecnych mechanizmów bezpieczeństwa, audytorzy są w stanie zidentyfikować potencjalne luki i ryzyka, co umożliwia przedsiębiorstwom skuteczną prewencję przed atakami cybernetycznymi.

Bezpieczeństwo informatyczne ma bezpośredni wpływ na efektywność procesów biznesowych, ponieważ zagwarantowane jest w ten sposób zachowanie poufności, dostępności i integralności danych. Wobec rosnącej liczby zaawansowanych zagrożeń w dziedzinie cyberprzestępczości, audyty informatyczne są nieodzowne dla utrzymania wysokiego poziomu bezpieczeństwa, chroniąc reputację oraz ciągłość operacyjną przedsiębiorstwa.

Rys. 1 Infografika: kroki milowe w audycie IT; źródło: Symbioza.IT

Rys. 1 Infografika: kroki milowe w audycie IT; źródło: Symbioza.IT

Oprócz sprawdzenia posiadanych zabezpieczeń, poziomu dostępu czy aktualności systemów podczas audytu informatycznego szczególną uwagę przykłada się do zweryfikowania backupu danych. W ramach tych działań analizuje się aktualności kopii zapasowych, sprawdza się kto posiada do nich dostępy oraz ocenia ich integralność. Audytorzy starają się zweryfikować, czy systemy backupu są skonfigurowane zgodnie z najlepszymi praktykami, czy proces tworzenia kopii jest regularny oraz czy dane są adekwatnie zabezpieczone przed nieuprawnionym dostępem.

Kluczowe elementy audytu informatycznego wspierające optymalizację

Fundamentalnym dla optymalizacji procesów biznesowych elementem audytu informatycznego jest jego szczegółowa analiza, obejmująca przede wszystkim ocenę ryzyka oraz weryfikację infrastruktury IT.

- Ocena ryzyka pozwala identyfikować potencjalne zagrożenia, wskazując obszary wymagające szczególnej uwagi w kontekście bezpieczeństwa i efektywności systemów informatycznych.

- Weryfikacja infrastruktury IT umożliwia kompleksową analizę aktualnego stanu technologicznego przedsiębiorstwa, wskazując na obszary wymagające ulepszeń czy modernizacji.

Te kluczowe punkty audytu informatycznego są niezwykle ważne dla procesu doskonalenia i optymalizacji. Analiza ryzyka dostarcza informacji niezbędnych do opracowania skutecznych strategii zabezpieczeń, chroniących przed potencjalnymi zagrożeniami. Z kolei ocena infrastruktury IT pozwala na identyfikację punktów słabych oraz potencjalnych obszarów usprawnień, co stanowi fundament dla doskonalenia procesów biznesowych. W efekcie, te krytyczne elementy audytu IT pełnią nie tylko funkcję diagnostyczną, lecz również proaktywnie wspierają przedsiębiorstwo w adaptacji do dynamicznego otoczenia biznesowego, umożliwiając skuteczne optymalizacje i doskonalenie strategii operacyjnych.

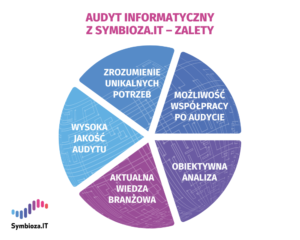

Zalety współpracy z doświadczoną firmą IT

Współpraca z doświadczoną firmą informatyczną, taką jak Symbioza.IT, przy realizacji audytu informatycznego, niesie ze sobą szereg korzyści dla przedsiębiorstw. Przy wyborze usługodawcy warto upewnić się, że zespół audytowy to także praktycy, którzy na co dzień działają przy utrzymaniu i rozwoju infrastruktury IT innych podmiotów. Dlaczego warto zdecydować się na wsparcie profesjonalistów? Przede wszystkim, firma o ugruntowanej pozycji na rynku zapewnia wysoką jakość i rzetelność przeprowadzanego audytu. Doświadczeni specjaliści posiadają wiedzę na temat najnowszych trendów, norm oraz standardów branżowych, co pozwala na kompleksową ocenę infrastruktury IT przedsiębiorstwa.

Zlecenie audytu IT do zewnętrznej firmy informatycznej gwarantuje także obiektywną analizę istniejących systemów i procesów. Eksperci spoza organizacji nie tylko przynoszą specjalistyczną wiedzę, ale również świeże spojrzenie, co ułatwia identyfikację obszarów wymagających optymalizacji. Ponadto ich doświadczenie pozwala na skuteczne zrozumienie unikalnych potrzeb i wyzwań danego przedsiębiorstwa, a to jest niezbędne dla dostarczenia spersonalizowanych i skutecznych rozwiązań.

Rys.2 Audyt informatyczny z profesjonalną firmą IT, taką jak Symbioza.IT – zalety; źródło: Symbioza.IT

Rys.2 Audyt informatyczny z profesjonalną firmą IT, taką jak Symbioza.IT – zalety; źródło: Symbioza.IT

Korzyścią z przeprowadzenia audytu przez profesjonalną firmę informatyczną jest również możliwość nawiązania z nią dalszej współpracy w ramach wdrożenia wskazanych przez nią zaleceń. W rezultacie przedsiębiorstwo może świadomie doskonalić swoje procesy i zwiększać swoją konkurencyjność na rynku.

Audyt informatyczny z Symbioza.IT

Jeżeli zastanawiasz się nad przeprowadzeniem audytu informatycznego w swojej organizacji, skontaktuj się z nami. Nasi doświadczeni specjaliści zadbają o to, aby kompleksowo zbadać stan infrastruktury Twojej firmy i wrócić do Ciebie z jasnymi wnioskami oraz wskazówkami co do modernizacji sieci.

Rys.3 Baner zachęcający do kontaktu; źródło: Symbioza.IT

Rys.3 Baner zachęcający do kontaktu; źródło: Symbioza.IT

Symbioza.IT to profesjonalna firma informatyczna, która na co dzień specjalizuje się w dostarczaniu usług z zakresu IT. Świadczymy outsourcing IT w Poznaniu i całej Wielkopolsce, przeprowadzamy wdrożenia systemów i programów, wykonujemy backup danych, dbamy o bezpieczeństwo sieci, zapewniamy nieprzerwaną pracę przedsiębiorstwa, a także realizujemy inne projekty, wymagające wiedzy ekspertów z obszaru IT. Mamy także bogate doświadczenie związane z przeprowadzaniem audytów informatycznych, co pozwoli nam przygotować złożoną i kompleksową analizę dla Twojej organizacji.

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">