Choć firmy inwestują w nowoczesne systemy i rozwiązania IT, to wciąż najczęstszą przyczyną incydentów są błędy pracowników w zakresie bezpieczeństwa IT. Kliknięcie w złośliwy link, podanie danych nie tej osobie, hasło zapisane na karteczce – to drobiazgi, które mogą uruchomić lawinę kosztownych konsekwencji. Większość z nich nie wynika ze złej woli, ale z braku świadomości i utrwalonych nawyków. Jak wygląda to w Twojej organizacji?

Z tego artykułu dowiesz się:

- jakie są najczęstsze błędy pracowników w zakresie bezpieczeństwa IT – i czym mogą skutkować,

- dlaczego te błędy wciąż się powtarzają,

- jak budować dobre nawyki i skutecznie edukować zespół w obszarze cyberbezpieczeństwa,

- jakie techniczne zabezpieczenia warto wdrożyć, by realnie chronić firmowe dane.

Jak uniknąć kosztownych cyberataków? Zacznij od pracowników

Nawet najlepsze systemy zabezpieczeń nie ochronią firmy, jeśli pracownik kliknie w złośliwy link.

Dziś cyberzagrożenia są coraz bardziej wyrafinowane, a metody atakujących — trudne do odróżnienia od codziennej komunikacji biznesowej. Wystarczy jeden błąd, by doprowadzić do zaszyfrowania danych, przestoju w działaniu firmy, poważnych strat finansowych, a nawet konieczności opłacenia okupu w przypadku ataku ransomware.

Dlatego coraz więcej firm — niezależnie od branży i wielkości — uświadamia sobie, że inwestycje w technologię to za mało. Równie ważne jest budowanie świadomości i dobrych nawyków wśród pracowników.

5 najczęstszych błędów pracowników w zakresie cyberbezpieczeństwa

W codziennej pracy wystarczy chwila nieuwagi, by narazić firmę na poważne konsekwencje. Co więcej, zagrożenia często ukryte są w pozornie zwyczajnych sytuacjach – wiadomości e-mail, telefonie czy nawykowym logowaniu.

Oto pięć najczęstszych błędów, które popełniają pracownicy.

1) Kliknięcie w złośliwy link lub załącznik

Przykład: Podczas pracy zdalnej dyrektor sprzedaży otrzymał e-mail z załączoną „umową” od nowego klienta. Wiadomość wyglądała profesjonalnie – odpowiedni podpis, logo firmy, temat nawiązujący do wcześniejszych rozmów. Kliknął bez zastanowienia. Po chwili jego komputer przestał odpowiadać, a kilka godzin później cała sieć firmy została zaszyfrowana.

To klasyczny przykład phishingu, czyli próby wyłudzenia lub zainfekowania systemu przez spreparowaną wiadomość e-mail.

2) Używanie tych samych lub słabych haseł

Przykład: Specjalistka ds. administracji używała jednego hasła do logowania do kilku systemów – łatwego do zapamiętania i niestety łatwego do złamania. Kiedy jej dane wyciekły z zewnętrznej platformy, hakerzy bez problemu uzyskali dostęp do firmowej poczty i dokumentów.

Brak różnorodności haseł otwiera drzwi do przejęcia konta i może prowadzić do eskalacji zagrożenia w całej organizacji.

3) Ignorowanie aktualizacji oprogramowania

Przykład: Jeden z kierowników produkcji regularnie odkładał aktualizacje komputera „na później”, bo nie chciał przerywać pracy. Nieświadomie korzystał ze starej wersji programu zawierającej poważną lukę w zabezpieczeniach. Hakerzy wykorzystali ją, by dostać się do systemu zamówień.

Brak aktualizacji oznacza brak ochrony – to jak zostawienie otwartych drzwi i wyjechanie na wakacje.

4) Brak czujności wobec podejrzanych zachowań

Przykład: Pracownik działu finansowego odebrał telefon od osoby podającej się za technika z firmy IT, która „zauważyła nietypowe logowanie” i potrzebowała danych do weryfikacji. Głos był pewny siebie, presja czasu – duża. Przekazał login i hasło.

To przykład socjotechniki, czyli manipulacji mającej na celu wyłudzenie danych przez rozmowę lub wiadomość.

5) Zaufanie do pozornie znanych nadawców

Przykład: Prezesa firmy poproszono mailowo o szybkie zatwierdzenie przelewu – mail pochodził rzekomo od głównej księgowej. Wiadomość wyglądała znajomo, miała podobny styl, a nawet starego maila w treści. Przelew poszedł – niestety nie do dostawcy, ale do cyberprzestępców.

To był spoofing – podszycie się pod zaufanego nadawcę w celu przejęcia środków.

Błędy w obszarze cyberhigieny – dlaczego się powtarzają?

W wielu firmach cyberbezpieczeństwo po prostu nie pojawia się w codziennym myśleniu o funkcjonowaniu organizacji. Raz przebyte szkolenie traktowane jest jako „odhaczone”, a z biegiem czasu wiedza albo się dezaktualizuje, albo… po prostu ulatuje. Często nikt nie czuwa nad tym, by przypominać o zasadach, egzekwować polityki bezpieczeństwa, pilnować poziomów dostępu czy sprawdzać, czy hasła są wystarczająco silne.

Do tego dochodzi codzienny pośpiech, duża odpowiedzialność i przekonanie, że „skoro nic się nie dzieje, to znaczy, że wszystko działa dobrze”. Temat IT bywa niewygodny – traktowany jako dodatkowe obciążenie, a nie realna potrzeba biznesowa. Tymczasem brak systematyczności i ciągłego przypominania o zagrożeniach to najczęstsza przyczyna ludzkich błędów – niezależnie od stanowiska czy poziomu wiedzy. Dlatego dziś skuteczna ochrona firmy to nie tylko wdrożenie zasad, ale przede wszystkim ich regularne utrwalanie i przekładanie na codzienne nawyki.

Jak zapobiegać błędom? Edukacja i budowanie nawyków

Najlepszym sposobem na ograniczenie błędów po stronie pracowników jest systematyczna edukacja – taka, która nie kończy się na jednorazowym szkoleniu, ale jest regularnym procesem wzmacniania świadomości i dobrych nawyków.

W Symbioza.IT oferujemy kompleksowe wsparcie w tym obszarze – wdrażamy pakiet szkoleń Security Awareness, który składa się z krótkich, interaktywnych modułów skupiających się na kluczowych obszarach związanych z cyberbezpieczeństwem. Aby ukończyć szkolenie, pracownik musi aktywnie zaangażować się w jego przebieg – obejrzeć wszystkie materiały, przejść przez ćwiczenia i zaliczyć test wiedzy.

Rys. 1 Baner zachęcający do kontaktu; źródło: Symbioza.IT

Rys. 1 Baner zachęcający do kontaktu; źródło: Symbioza.IT

Zakres szkoleń dobierany jest indywidualnie – we współpracy z naszym konsultantem, na podstawie specyfiki i potrzeb danej organizacji. Klient otrzymuje również comiesięczne raporty z postępów użytkowników, które pokazują poziom zaangażowania i identyfikują ewentualne obszary wymagające dodatkowego wsparcia.

Dodatkowo oferujemy możliwość przeprowadzenia symulowanych kampanii phishingowych, które pozwalają w bezpieczny sposób sprawdzić, jak pracownicy reagują na potencjalne zagrożenia w praktyce.

Skontaktuj się z nami – zapraszamy na spotkanie, podczas którego możemy omówić potrzeby Twojej firmy i zaprezentować demo platformy szkoleniowej.

Edukacja nie musi być skomplikowana ani czasochłonna – ale musi być regularna, konkretna i oparta na rzeczywistych ryzykach.

Szkolenia to nie wszystko – potrzebujesz też technologii

Świadomość zagrożeń to fundament, ale żeby realnie chronić firmę, trzeba ją połączyć z odpowiednimi narzędziami. Organizacja nadal może paść ofiarą ataku, jeśli jej systemy mają luki, a dane firmowe krążą poza kontrolą.

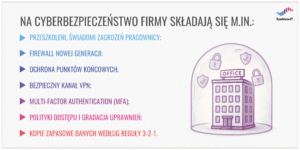

Dlatego każdy biznes – niezależnie od wielkości i branży – powinien zadbać o kompleksowe, podstawowe zabezpieczenia, takie jak:

- firewall nowej generacji,

- uwierzytelnianie wieloskładnikowe (MFA),

- jasno określone polityki bezpieczeństwa i kontroli dostępu,

- ochrona punktów końcowych (np. komputerów i urządzeń mobilnych),

- bezpieczne połączenia zdalne (VPN),

- a także coraz częściej – zarządzanie urządzeniami mobilnymi (MDM).

W Symbioza.IT pomagamy firmom wdrożyć nie tylko szkolenia, ale również kompletne rozwiązania techniczne: od audytu informatycznego, przez dobór oraz wdrożenie zabezpieczeń, aż po ich codzienną obsługę i monitoring.

Bezpieczeństwo firmy krok po kroku – co możesz zrobić już dziś?

Cyberbezpieczeństwo firmy to dziś coś więcej niż tylko zakup odpowiedniego oprogramowania. To proces, który zaczyna się od ludzi i ich codziennych decyzji, a kończy na sprawdzonych rozwiązaniach technologicznych.

W Symbioza.IT łączymy oba te elementy – edukujemy pracowników, wdrażamy narzędzia ochronne i pomagamy firmom budować bezpieczne środowisko pracy.

Rys. 2 Jakie elemnty składają się na cyberbezpieczeństwo firmy?; źródło: Symbioza.IT

Rys. 2 Jakie elemnty składają się na cyberbezpieczeństwo firmy?; źródło: Symbioza.IT

Jeśli chcesz zadbać o bezpieczeństwo swojej organizacji w sposób kompleksowy – zapraszamy do kontaktu. Wspólnie dobierzemy rozwiązania, które będą dopasowane do Twoich potrzeb i możliwości.

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">