Cyberprzestępcy nieustannie udoskonalają swoje metody, a klasyczne antywirusy już dawno przestały wystarczać. Ataki ransomware, phishing i exploity uderzają w firmy każdej wielkości, powodując ogromne straty. Właśnie dlatego potrzebna jest inteligentna ochrona, która wykrywa zagrożenia, zanim wyrządzą szkody. Sophos Intercept X to zaawansowane rozwiązanie, które skutecznie blokuje nawet najbardziej wyrafinowane ataki. Jak działa i dlaczego warto je wdrożyć? Odpowiadamy!

Z tego artykułu dowiesz się:

- dlaczego klasyczne antywirusy nie chronią już przed nowoczesnymi zagrożeniami;

- jak działa Sophos Intercept X i jakie technologie wykorzystuje;

- w jaki sposób skutecznie zabezpieczyć firmowe urządzenia przed atakami;

- jakie korzyści daje integracja Intercept X z twoją infrastrukturą it.

Współczesne zagrożenia cybernetyczne – dlaczego ochrona punktów końcowych to konieczność?

Cyberataki to dziś jedno z największych zagrożeń biznesowych, z jakimi mierzą się menedżerowie i właściciele firm – niezależnie od branży czy wielkości organizacji. Cyberprzestępcy nie tylko doskonalą swoje metody, ale coraz częściej automatyzują działania, celując w przedsiębiorstwa bez wystarczających zabezpieczeń. Klasyczne rozwiązania antywirusowe już dawno przestały być skuteczne. Organizacje, które nie wdrażają nowoczesnych systemów ochrony punktów końcowych, narażają się na poważne konsekwencje finansowe oraz utratę reputacji.

Punkt końcowy (endpoint) – każde urządzenie podłączone do sieci, takie jak komputer, laptop czy smartfon, które może być celem cyberataków i wymaga zabezpieczenia.

Według raportu „The State of Ransomware 2024” przygotowanego przez renomowanego dostawcę rozwiązań cybersecurity – Sophos, aż 59% organizacji na świecie padło w ubiegłym roku ofiarą ransomware.

Ransomware – złośliwe oprogramowanie, które szyfruje pliki lub blokuje dostęp do systemu, żądając okupu w zamian za ich odblokowanie. Często rozprzestrzenia się poprzez phishing lub luki w zabezpieczeniach.

Nawet firmy o mniejszych przychodach (poniżej 10 mln USD) nie są już bezpieczne – niemal połowa z nich (47%) została zaatakowana. To wyraźny sygnał, że cyberprzestępcy przestali wybierać jedynie duże korporacje, a zagrożeniem jest każda organizacja bez odpowiedniej ochrony.

Jak przebiegają współczesne ataki?

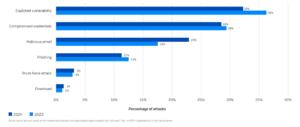

Dziś nie trzeba już specjalistycznej wiedzy, by skutecznie przeprowadzić cyberatak. Najczęściej wykorzystywane są dwie ścieżki:

- luki w zabezpieczeniach – ataki wymierzone są w firmy, które nie aktualizują regularnie oprogramowania, pozostawiając systemy podatne na znane już zagrożenia;

- ataki phishingowe – cyberprzestępcy podszywają się pod zaufane źródła, wysyłając e-maile z fałszywymi linkami lub zainfekowanymi załącznikami. Po ich otwarciu złośliwe oprogramowanie infekuje urządzenia i może przejąć kontrolę nad firmowymi danymi.

Rys. 1 Źródła ataków ransomware w 2024 roku; źródło: The Sate of Ransomware 2024, Sophos

Rys. 1 Źródła ataków ransomware w 2024 roku; źródło: The Sate of Ransomware 2024, Sophos

Dlaczego należy poprawiać cyberochronę?

Oprócz wymienionych wyżej przyczyn, warto zauważyć także, iż na organizacje nakładane są coraz bardziej rygorystyczne wymagania w zakresie ochrony danych i zarządzania incydentami. Nowe przepisy, takie jak dyrektywa NIS 2, zobowiązują firmy do:

- wdrażania zaawansowanych polityk bezpieczeństwa,

- monitorowania zagrożeń,

- raportowania incydentów.

To oznacza, że ochrona IT to już nie tylko kwestia zabezpieczenia infrastruktury, ale także spełniania norm prawnych i minimalizowania ryzyka finansowego oraz reputacyjnego.

W obliczu tak dynamicznie rozwijających się zagrożeń, firmy potrzebują rozwiązań, które nie tylko wykrywają ataki, ale aktywnie im zapobiegają. Zwykłe oprogramowanie antywirusowe nie jest w stanie skutecznie walczyć z ransomware czy atakami zero-day.

Atak zero-day – cyberatak wykorzystujący nieznaną wcześniej lukę w oprogramowaniu, zanim producent zdąży opracować i udostępnić poprawkę zabezpieczeń.

Potrzebna jest inteligentna ochrona, która analizuje zagrożenia w czasie rzeczywistym i potrafi je neutralizować, zanim wyrządzą szkody. Właśnie takie możliwości oferuje Sophos Intercept X, który dzięki technologii Deep Learning oraz funkcji CryptoGuard pozwala organizacjom skutecznie odpierać współczesne cyberataki.

Czym jest Sophos Intercept X?

Sophos Intercept X to zaawansowane rozwiązanie ochrony punktów końcowych, które wykorzystuje najnowsze technologie, aby aktywnie zapobiegać atakom. W przeciwieństwie do tradycyjnych antywirusów, Intercept X analizuje zachowania plików i procesów w czasie rzeczywistym, przewidując oraz blokując nawet najnowsze zagrożenia typu zero-day.

Kluczowe funkcjonalności Intercept X to:

- sztuczna inteligencja (Deep Learning) – rozpoznaje nowe zagrożenia na podstawie analizy zachowania, nie tylko sygnatur;

- ochrona przed exploitami – blokuje próby wykorzystania luk w systemach, które są najczęstszą drogą infekcji ransomware;

- CryptoGuard – natychmiast zatrzymuje podejrzane szyfrowanie plików i przywraca dane do pierwotnego stanu.

W efekcie Intercept X dodaje kolejne warstwy ochrony, które skutecznie blokują zarówno zaawansowane zagrożenia, jak i masowe ataki kierowane na firmy każdej wielkości.

Korzyści z integracji Sophos Intercept X z istniejącą infrastrukturą IT

Decyzja o wdrożeniu nowego rozwiązania zabezpieczającego zawsze budzi pytania: czy będzie ono kompatybilne z dotychczasowym systemem? Czy nie zakłóci pracy istniejących narzędzi? Jakie realne korzyści przyniesie firmie? Sophos Intercept X został zaprojektowany tak, aby bezproblemowo współpracować z obecną infrastrukturą IT, zapewniając maksymalną ochronę punktów końcowych bez konieczności gruntownych zmian.

Integracja Intercept X przynosi firmom realne korzyści, takie jak:

- wzmocnienie istniejących zabezpieczeń – możliwość współpracy z dotychczas stosowanym oprogramowaniem antywirusowym;

- oszczędność czasu administratorów IT – centralne zarządzanie z poziomu intuicyjnej konsoli Sophos Central;

- łatwa integracja – szeroka kompatybilność z różnymi systemami operacyjnymi (Windows, macOS, Linux) oraz środowiskami chmurowymi (Azure, AWS);

- Synchronized Security – automatyczna komunikacja między urządzeniami zabezpieczonymi przez produkty Sophos (np. next-gen firewall), co skraca czas reakcji na zagrożenia.

Dzięki tym funkcjom wdrożenie Sophos Intercept X nie tylko podnosi poziom cyberbezpieczeństwa organizacji, ale także upraszcza zarządzanie ochroną i optymalizuje procesy IT, ograniczając konieczność manualnej interwencji administratorów.

Potencjalne wyzwania podczas wdrożenia Sophos Intercept X

Wdrożenie każdego rozwiązania wiąże się z wyzwaniami. Organizacje, które nie posiadają rozbudowanych działów IT, często obawiają się, czy poradzą sobie z zarządzaniem tak zaawansowanymi narzędziami. Rozwiązaniem może być skorzystanie z usług certyfikowanego partnera Sophos, takiego jak firma informatyczna Symbioza.IT. Model outsourcingu usług IT jest dziś coraz bardziej popularny, ponieważ pozwala przedsiębiorstwom skutecznie wdrożyć zaawansowane technologie bez konieczności inwestowania we własny zespół specjalistów.

Jakie potencjalne wyzwania mogą pojawić się podczas wdrożenia Sophos Intercept X?

Integracja z istniejącymi systemami

W większości przypadków Sophos Intercept X bez problemu współpracuje z dotychczasowymi rozwiązaniami antywirusowymi i systemami zabezpieczeń. Warto jednak upewnić się, że polityki zarządzania bezpieczeństwem w organizacji są aktualne. Należy sprawdzić, czy nowe rozwiązanie nie powoduje konfliktów z już stosowanymi narzędziami oraz czy wszystkie urządzenia końcowe są zgodne z wymaganiami systemowymi Sophos. W tym celu warto przeprowadzić audyt IT lub audyt bezpieczeństwa.

Dostosowanie obecnych polityk bezpieczeństwa

Sophos Intercept X oferuje zaawansowane mechanizmy ochrony, które mogą wymagać dostosowania konfiguracji istniejących polityk bezpieczeństwa. Firmy korzystające z narzędzi do zarządzania tożsamością i dostępem (IAM) oraz rozwiązań SIEM mogą potrzebować czasu na pełne zintegrowanie nowego rozwiązania z dotychczasowymi zasadami zabezpieczeń.

Koszty wdrożenia i zarządzania

Choć Sophos Intercept X eliminuje wiele zagrożeń i pozwala na redukcję kosztów związanych z cyberatakami, wdrożenie wymaga inwestycji w licencje, szkolenia oraz konfigurację systemu.

Zarządzanie zmianą w organizacji

Bezpieczeństwo IT to nie tylko technologie, ale też świadomość pracowników. Wprowadzenie nowego systemu ochrony może wymagać szkoleń i edukacji użytkowników na temat najczęstszych zagrożeń, takich jak phishing czy ransomware, a także sposobów raportowania podejrzanej aktywności.

Mimo tych wyzwań, organizacje, które odpowiednio przygotują się do wdrożenia Intercept X od Sophos, zyskują nie tylko wyższy poziom ochrony endpointów, ale także większą kontrolę nad bezpieczeństwem swoich zasobów i spójność w zarządzaniu ryzykiem cybernetycznym.

Jeśli zastanawiasz się, jak skutecznie chronić swoją firmę przed współczesnymi zagrożeniami cybernetycznymi, skontaktuj się z nami. Jako Złoty Partner Sophos oferujemy nie tylko techniczne wsparcie przy wdrożeniu Intercept X, ale także kompleksowe doradztwo na każdym etapie realizacji projektu.

Zaawansowana ochrona endopointów w Twojej firmie

Sophos Intercept X to rozwiązanie, które odpowiada na realne potrzeby firm w zakresie ochrony urządzeń końcowych. Jego skuteczność wynika z połączenia nowoczesnych technologii, takich jak uczenie maszynowe, ochrona przed exploitami czy zabezpieczenie przed ransomware, z łatwością wdrożenia i zarządzania.

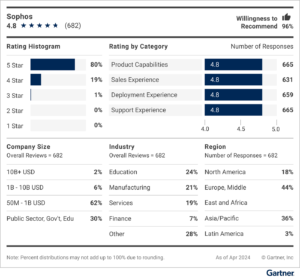

Rozwiązania Sophos Endpoint Protection cieszą się dużym uznaniem wśród użytkowników. W raporcie Gartner Voice of the Customer for Endpoint Protection Platforms (czerwiec 2024) firma otrzymała średnią ocenę 4,8/5, a 96% użytkowników zadeklarowało gotowość do jej polecenia. Wysokie noty przyznano m.in. za możliwości produktu, doświadczenie we wdrożeniu, sprzedaży oraz wsparcie techniczne. Wyniki te pokazują, że Sophos jest doceniany zarówno za funkcjonalność, jak i jakość obsługi na każdym etapie współpracy.

Najważniejsze korzyści, które Intercept X wnosi do organizacji

- Wzmocnienie ochrony punktów końcowych, poprzez eliminacje zagrożeń, których tradycyjne antywirusy nie wykrywają.

- Łatwa integracja z istniejącą infrastrukturą, w tym minimalizacja konieczności zmian w dotychczasowych systemach.

- Centralne zarządzanie bezpieczeństwem z poziomu Sophos Central, co zwiększa kontrolę i automatyzuje reakcję na incydenty.

- Skuteczna ochrona przed cyberatakami, niezależnie od poziomu zaawansowania działu IT.

- Zintegrowany ekosystem bezpieczeństwa z innymi produktami Sophos, takimi jak Sophos Firewall, Sophos Email Security i Sophos ZTNA, dzięki mechanizmowi Synchronized Security. Umożliwia to automatyczną wymianę informacji o zagrożeniach, co znacznie skraca czas reakcji i minimalizuje ryzyko dalszego rozprzestrzeniania się ataków w organizacji.

Jak chronić się przed cyberzagrożeniami?

W czasach, gdy cyberprzestępcy nieustannie udoskonalają swoje metody, kluczowe jest proaktywne podejście do ochrony IT. Firmy, które inwestują w zaawansowane rozwiązania zabezpieczające, nie tylko minimalizują ryzyko kosztownych incydentów, ale także budują zaufanie klientów i partnerów biznesowych. Więcej na temat dobrych praktyk w zakresie cyberhigieny przedstawiamy w artykule: Jak bezpieczenie korzystać z internetu – 10 niezbędnych zasad.

Czy Twoja firma jest gotowa na kolejne wyzwania w świecie cyberbezpieczeństwa? Jeśli chcesz dowiedzieć się więcej o wdrożeniu Sophos Intercept X i dostosowaniu go do swojej infrastruktury, skontaktuj się z nami!

Wybór odpowiedniego rozwiązania to jedno, ale równie istotne jest jego profesjonalne wdrożenie i zarządzanie. Jako Symbioza.IT, możemy pochwalić się statusem Złotego Partnera Sophos, co oznacza, że nasz zespół posiada nie tylko szeroką wiedzę na temat rozwiązań Sophos (potwierdzoną licznymi certyfikatami), ale także doświadczenie we wdrażaniu ich w firmach o różnej skali i strukturze IT.

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">

" class="lazy" src="data:image/gif;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mNkYAAAAAYAAjCB0C8AAAAASUVORK5CYII=" alt="">